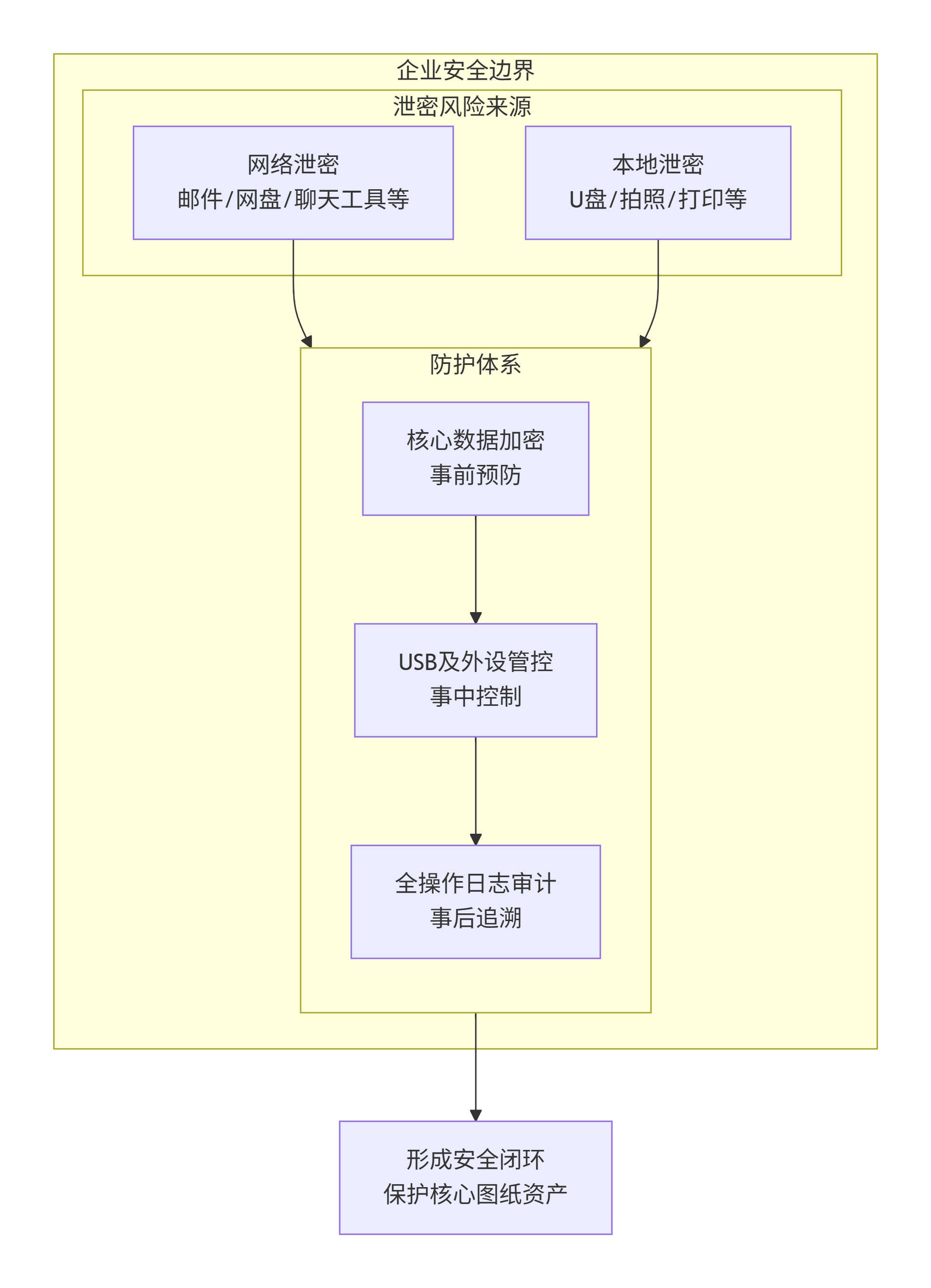

制造企业研发图纸防泄密:事前预防・事中控制・事后追溯整体方案

对于制造企业而言,电子图纸是承载核心技术与创新成果的关键资产。其一旦泄露,将直接损害企业竞争力,造成重大经济损失。为此,需要构建一个覆盖数据全生命周期的纵深防护体

企业的图纸泄密风险主要来源于两个渠道:网络与本地。

1. 网络泄密渠道

方式: 通过网页上传、云盘/网盘同步、电子邮件发送、聊天工具文件传输、论坛附件分享等,将图纸数据泄露至互联网。

特点: 传播速度快、范围广,易于被不法分子获取和转卖。

2. 本地泄密渠道

方式: 通过U盘、移动硬盘、手机等USB设备拷贝;通过手机拍照、截屏;通过打印、光盘刻录;以及蓝牙、Wi-Fi直连等无线传输方式将图纸带离企业环境。

特点: 尤其在隔离网络(无法上网)的环境中,成为主要泄密途径,隐蔽性强。

针对上述风险,企业应从 “数据本身”、“接入边界”、“行为审计” 三个层面构建防御体系。

1. 核心数据加密(事前预防)

措施: 采用透明加密技术,对图纸等核心设计文件进行强制、自动的加密处理。

效果:

- 文件在磁盘上始终保持加密状态。

- 加密文件只能在企业授权的内部环境中正常打开和使用。

- 任何未经授权的方式将文件带离公司(无论是通过网络发送还是U盘拷贝),文件在外部计算机上均显示为乱码,无法打开。

价值: 从源头保护数据,实现“文件即保险箱”,即使数据被带出,内容也无法被窃取。

2. USB及外设管控(边界封堵)

措施: 实施精细化的外设管理策略。

效果:

- 全面封堵:默认禁止所有USB端口的使用。

- 授权使用:仅允许经过企业认证和注册的U盘或移动设备进行读写操作,并可记录操作日志。

- 功能限制:可细粒度控制仅允许使用特定设备(如打印机、键盘鼠标),而禁止使用存储设备。

价值: 有效切断通过物理端口的数据窃取通道,弥补加密措施可能被绕过的风险。

3. 全操作日志审计(事后追溯)

措施: 部署终端行为审计系统,全面记录员工在电脑上的操作行为。

效果:

- 文件操作日志:记录文件的创建、访问、修改、复制、删除、重命名等详细行为。

- 屏幕操作记录:定时或触发式截屏,记录员工电脑屏幕画面,形成可回放的录像。

- 网络及外设使用日志:记录上网行为、USB设备插拔、打印操作等。

价值: 形成强大的威慑力,并在泄密事件发生后,能够快速追溯泄密源头和全过程,为事后追责提供铁证。

图示:核心图纸防泄密体系

以下图示解读将详细说明三层防护措施的协同工作机制

该体系构建了一个以核心数据加密为基石、以USB及外设管控为边界、以全操作日志审计为保障的纵深防御体系:

加密是根本

确保数据本身的安全,即使被窃也无法使用

管控是关卡

尽可能阻止数据被非法复制和带出

审计是警铃

监控所有行为,威慑违规操作,并在事发后提供追溯证据

这三者相辅相成,缺一不可,共同为企业核心图纸资产构建起一道坚固的安全防线。