Windows文件透明加密技术原理详解(基于文件过滤驱动)

核心结论: Windows 文件透明加密通过文件过滤驱动(Minifilter)拦截文件 I/O 请求,在文件写入存储时自动加密、读取时自动解密,全程对用户和应用程序无感知,核心依赖驱动层的 I/

一、核心技术基础:Windows 文件过滤驱动

Windows 文件过滤驱动(以 Minifilter 为主流)是运行在文件系统栈中的内核模式组件,位于应用层与文件系统之间。

它不直接管理存储介质,而是通过 “挂钩” 文件系统的 I/O 处理流程,拦截各类文件操作请求(如创建、读取、写入、删除)。

支持动态加载 / 卸载,兼容性强,可适配 NTFS、FAT32 等主流文件系统,是实现 “透明” 特性的核心载体。

二、透明加密的核心工作流程

-

驱动加载与挂载

过滤驱动通过 Windows 内核 API 注册并加载到系统,指定需要监控的文件系统(如 NTFS)或目录 / 文件类型(如.docx、.exe)。

驱动挂载到文件系统栈的指定层级,确保所有目标文件的 I/O 请求都会先经过过滤驱动处理。

-

I/O 请求拦截与判断

当应用程序发起文件读写请求时,请求会被过滤驱动优先拦截(如 IRP_MJ_WRITE 写入请求、IRP_MJ_READ 读取请求)。

驱动通过请求上下文(如文件路径、进程 PID、用户权限)判断是否需要加密 / 解密:仅对目标文件(如涉密文档)执行加解密,普通文件直接放行。

-

透明加解密核心逻辑

写入流程(加密):

- 应用程序将明文数据写入文件,驱动拦截数据缓冲区。

- 驱动调用内置加密算法(常用 AES-256、SM4 等对称加密),使用预分配的密钥对明文加密。

- 加密后的密文数据被传递给文件系统,最终写入存储介质(硬盘、U 盘等)。

读取流程(解密):- 应用程序读取文件,驱动拦截文件系统从存储介质加载的密文数据。

- 驱动使用对应密钥对密文解密,还原为明文数据。

- 明文数据被传递给应用程序,用户和程序看到的仍是正常内容。

-

密钥管理机制

密钥存储:采用 “本地安全存储 + 服务器分发” 结合模式,本地密钥加密后存储在注册表、加密分区或硬件安全模块(HSM)中,避免明文泄露。

密钥分发:企业场景下,密钥由加密服务器统一管理,根据用户权限动态分配,支持密钥轮换与回收。

三、关键技术特性(保障 “透明” 与 “安全”)

- 无感知性: 应用程序无需修改代码,用户操作(打开、编辑、保存文件)与普通文件完全一致,无额外操作。

- 实时性: 加解密在 I/O 请求处理过程中实时完成,不产生临时明文文件,避免泄露风险。

- 强制加密: 指定类型或目录的文件强制触发加密逻辑,即使通过复制、粘贴、另存为等操作,仍会被驱动拦截并加密。

- 进程白名单: 支持配置信任进程(如系统进程、指定办公软件),避免对无关进程的 I/O 请求过度拦截,提升系统性能。

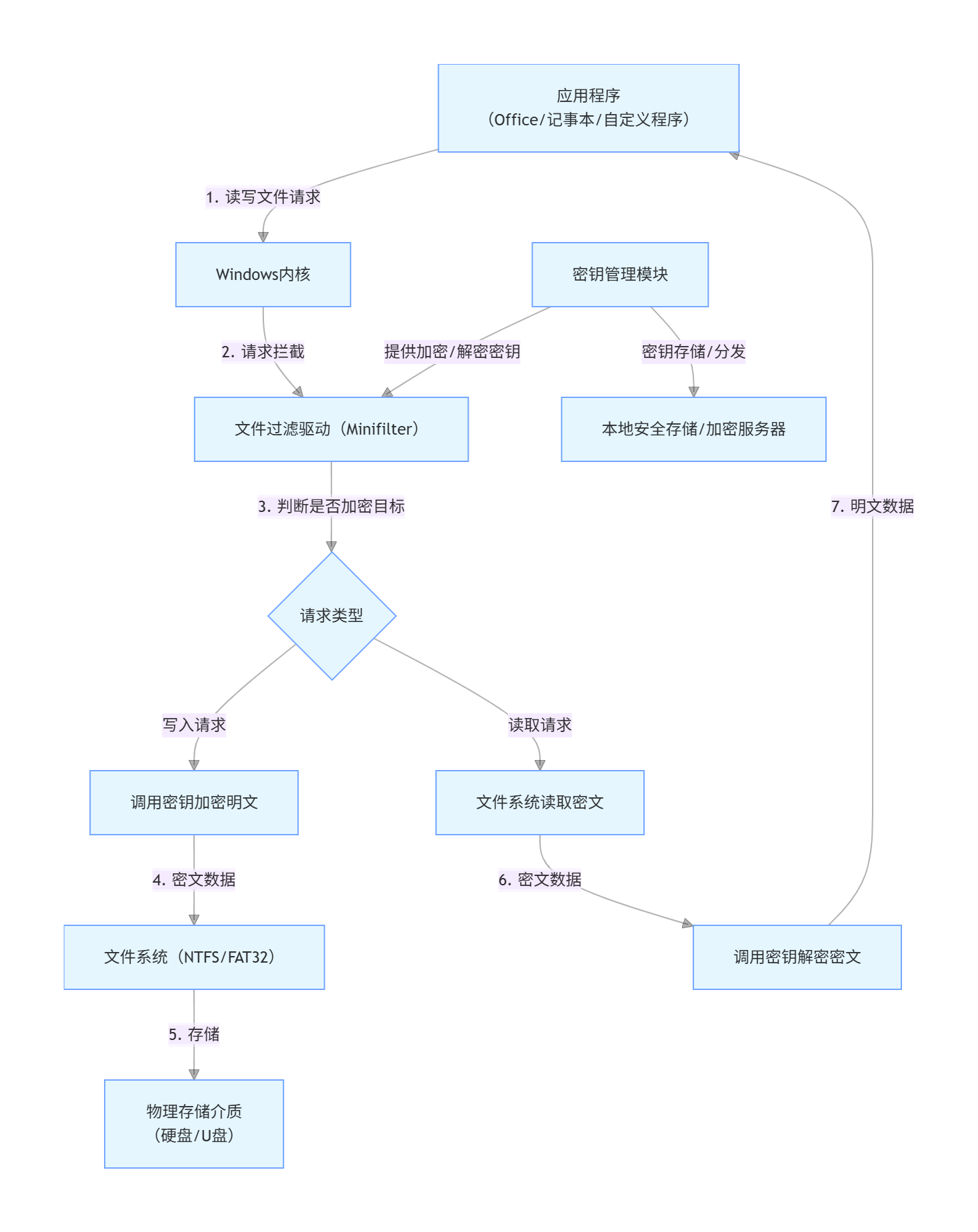

四、技术架构示意图

示意图说明:

蓝色流程:文件写入(加密)路径

绿色流程:文件读取(解密)路径

核心交互:过滤驱动作为 “中间层”,串联应用程序、文件系统、密钥模块,实现无感知加解密。